Zastosowanie AWZ do oceny ryzyka procesowego

21.08.2017

Zastosowanie analizy warstw zabezpieczeń do oceny ryzyka procesowego

W celu zapewnienia bezpieczeństwa instalacji procesowych stosowane są różne ilościowe, półilościowe oraz jakościowe metody analizy ryzyka. Metody te są stosowane do identyfikacji zagrożeń - interakcji urządzeń, systemów oraz osób, które mogą spowodować potencjalne niepożądane skutki. Umożliwiają określenie prawdopodobieństwa wystąpienia scenariuszy awaryjnych powodowanych tymi zagrożeniami, określenie wielkości skutków potencjalnych scenariuszy awaryjnych oraz określenie ryzyka wystąpienia tych scenariuszy awaryjnych. (COMAH 1999, Markowski 2000)

Wybór właściwej metody analizy ryzyka zależy od wielu czynników. Są to np. zapotrzebowanie na prowadzenie badań, rodzaj dostępnych danych, potencjał zagrożeń, konkretny element analizy ryzyka, faza cyklu życia projektu, polityka bezpieczeństwa przedsiębiorstwa a także dostępne źródła. Nie ma jednak jednej właściwej metody, którą można by zastosować do analizy ryzyka dla każdej instalacji procesowej. Wszystkie metody analizy ryzyka wymagają znacznego poziomu informacji dla możliwości zastosowania różnych technik, założeń, wymagań oraz narzędzi. Przedsiębiorstwa stosujące znaczne ilości niebezpiecznych substancji i preparatów chemicznych poszukują prostych metod, niewymagających wielu zasobów, odpowiednich do różnych instalacji stosujących substancje niebezpieczne o różnych właściwościach.

Jedną z metod analizy i oceny ryzyka jest półilościowa - kategoryzacyjna analiza warstw zabezpieczeń (AWZ). Podstawą AWZ jest funkcjonowanie wielowarstwowych zabezpieczeń, które odpowiednio dobrane do występujących zagrożeń procesowych są w stanie zabezpieczać prowadzenie procesów z udziałem substancji niebezpiecznych.

Metoda AWZ polega na określeniu poziomu ryzyka wystąpienia scenariusza awaryjnego poprzez ustalenie wzajemnej zależności między zagrożeniami, prowadzącymi do niepożądanych skutków uwolnienia substancji niebezpiecznej, a stosowanymi wielowarstwowymi systemami bezpieczeństwa. Następnie umożliwia ocenę ryzyka - stwierdzenie czy zastosowane lub projektowane warstwy zabezpieczeń są na tyle skuteczne, że ryzyko wstąpienia scenariusza awaryjnego jest na dopuszczalnym poziomie - co najmniej tolerowanym akceptowanym (TA) (CCPS 2001, Markowski 2006).

AWZ jest narzędziem analitycznym budowanym na podstawie informacji dostarczonych podczas analizy zagrożeń (WAZ / HAZOP, system ekspercki).

Po przeprowadzeniu analizy zagrożeń i identyfikacji zdarzeń awaryjnych a następnie po dokonaniu wyboru reprezentatywnych zdarzeń awaryjnych i rozwinięciu ich w reprezentatywne scenariusze awaryjne za pomocą modelu drzewa zdarzeń prowadzona jest analiza warstw zabezpieczeń.

Każda AWZ dotyczy jednego reprezentatywnego scenariusza awaryjnego (RSA). Obejmuje scenariusz awaryjny przedstawiony w postaci wyselekcjonowanej "ścieżki" modelu drzewa zdarzeń, zwykle reprezentującej najgorsze skutki.

Struktura scenariusza awaryjnego wprowadzana jest do AWZ, gdzie przypisuje się każdemu zdarzeniu odpowiednie wartości danych niezawodnościowych. Następnie, stosując technikę drzewa zdarzeń, oblicza się częstość występowania danego pojedynczego scenariusza awaryjnego. Ustalenie kategorii potencjalnych skutków dokonywane jest przy wykorzystaniu matrycy skutków. Wprowadzenie częstości występowania scenariusza awaryjnego oraz kategorii wielkości skutków do matrycy ryzyka pozwala na wyznaczenie kategorii ryzyka.

Scenariusz awaryjny w AWZ

Kluczowym elementem każdej analizy ryzyka jest scenariusz awaryjny. Pod tym pojęciem rozumie się sekwencję zdarzeń, która rozpoczyna się od przyczyny - zdarzenia inicjującego (ZI) a kończy na niepożądanych skutkach dla ludzi, majątku i środowiska, które można przedstawić w postaci odpowiednich strat finansowych - zdarzeniu wyjściowym (ZWY).

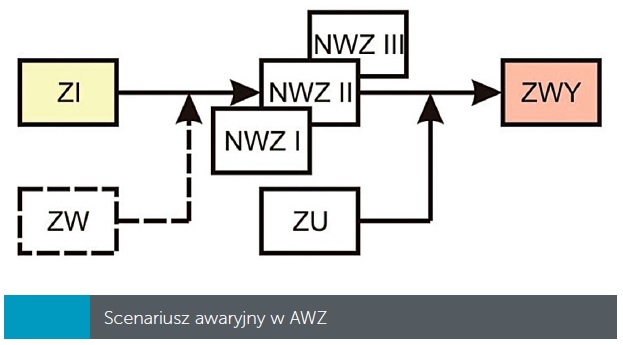

W AWZ scenariusz awaryjny (SA) zdefiniowany jako wyselekcjonowana para zdarzeń "przyczyna - skutek". Obejmuje w szczególności następującą sekwencję zdarzeń: zdarzenie inicjujące (ZI), zdarzenia warunkujące (ZW), zdarzenia umożliwiające (ZU), funkcje bezpieczeństwa (FB) występujących wielowarstwowych systemów bezpieczeństwa w trzech niezależnych warstwach zabezpieczeń (NWZ) oraz zdarzenie wyjściowe (ZWY) reprezentujące określone skutki (S). Scenariusz awaryjny w AWZ przedstawia poniższy rysunek:

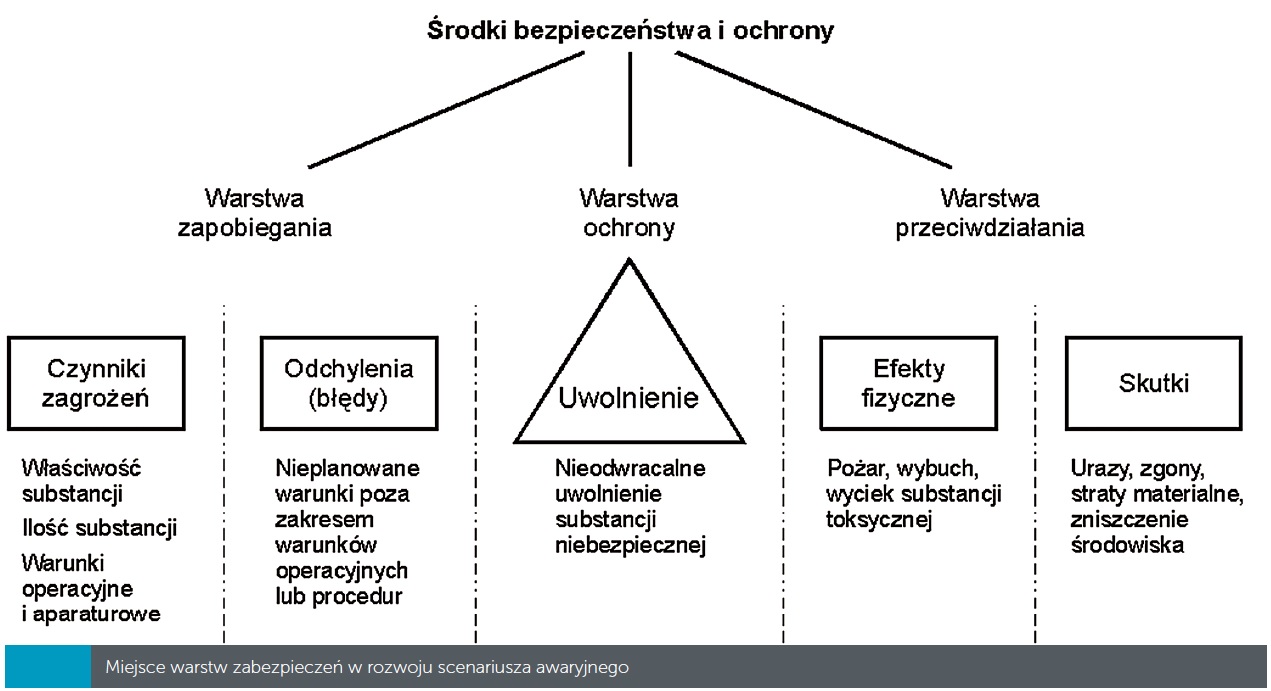

Dobrą ilustracją funkcjonalności warstw zabezpieczeń jest pokazanie miejsca warstw zabezpieczeń w liniowej sekwencji zdarzeń prowadzących do niepożądanych skutków. Szczegółowo przedstawia to poniższy rysunek:

Wpływ funkcji bezpieczeństwa na poziom ryzyka w AWZ

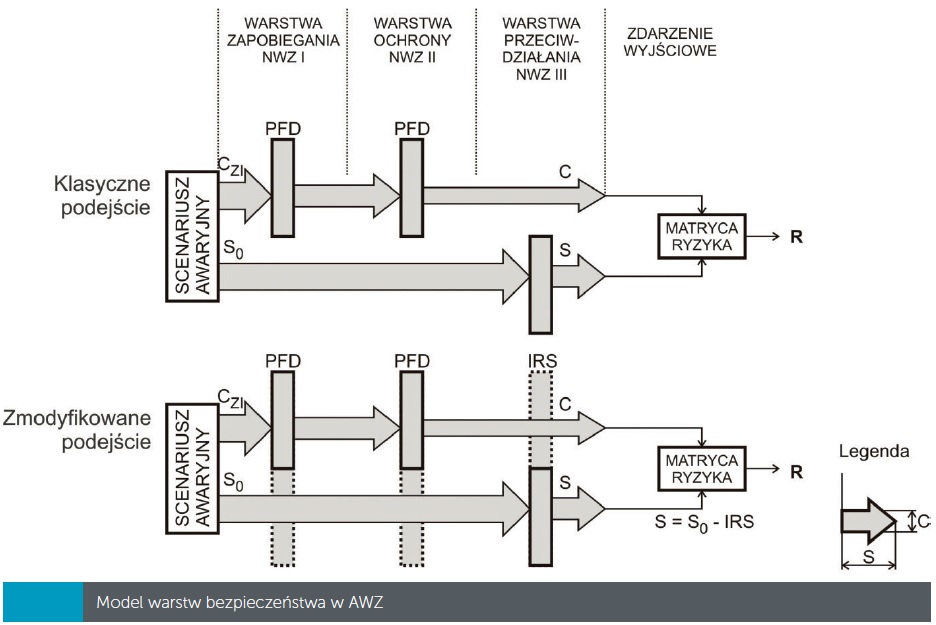

Każda z funkcji bezpieczeństwa posiada inną zdolność do redukcji poziomu ryzyka. W AWZ przyjmuje się, że funkcja zapobiegawcza oraz funkcja ochronna oddziaływają na zmniejszenie prawdopodobieństwa wystąpienia danego scenariusza awaryjnego, natomiast funkcja przeciwdziałania wpływa na zmniejszenie wielkości skutków:

Należy zauważyć, że w ilościowej analizie AWZ uwzględniana jest jedynie skuteczność systemów zabezpieczeń w I i II NWZ, zmniejszających prawdopodobieństwo wystąpienia scenariusza awaryjnego. Nie jest uwzględniany ilościowy wpływ zabezpieczeń przeciwdziałających skutkom (z III NWZ) na wielkość ryzyka wystąpienia scenariusza awaryjnego, w związku z czym proponowane są różne rozszerzenia metody AWZ.

Johnson (2010) zaproponował połączenie analizy zagrożeń HAZOP oraz metody AWZ do przeprowadzenia analizy ryzyka i wyznaczenia wymaganego stopnia zabezpieczeń (SIL) instalacji procesowych. Markowski (2006) zaproponował zastosowanie logiki rozmytej do uwzględnienia niepewności danych wejściowych w AWZ. Gowland (2006) wskazał spójność podejścia ARAMIS stosującego model "bow-tie" do przedstawienia scenariusza awaryjnego oraz metody AWZ. Autorka tego opracowania zaproponowała wprowadzenie scenariusza awaryjnego przedstawionego za pomocą modelu "bow-tie" do AWZ oraz zastosowanie logiki rozmytej do uwzględnienia niepewności (Markowski i Kotynia 2011a, Markowski i Kotynia 2011b).

Metoda obliczeń

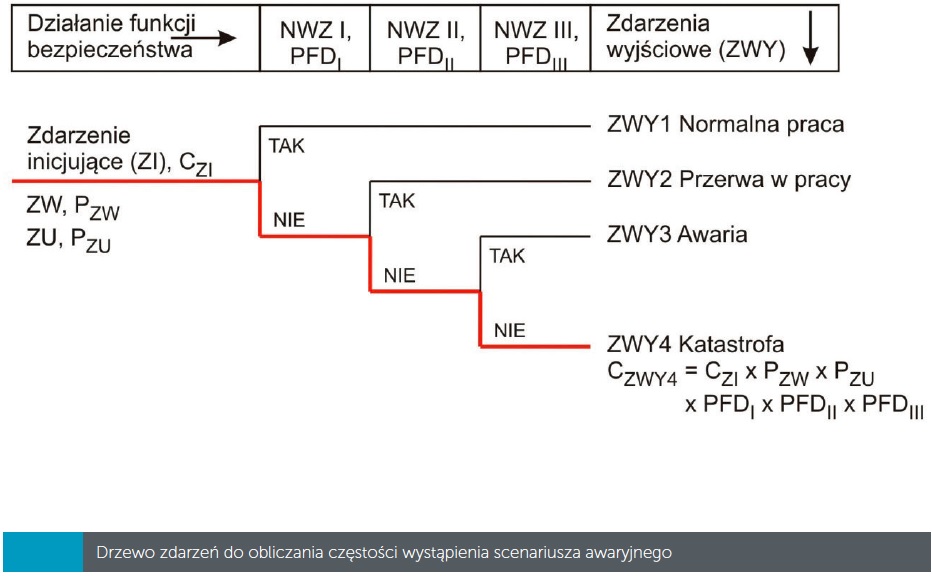

Dla określenia poziomu ryzyka dla wybranego scenariusza awaryjnego, analiza AWZ wykorzystuje technikę drzewa zdarzeń, której schemat pokazuje poniższy rysunek:

W wyniku zastosowania modelu drzewa zdarzeń uzyskuje się szereg ścieżek określających związki między zdarzeniem inicjującym, działaniem niezależnych warstw zabezpieczeń (NWZ) oraz rodzajem zdarzeń wyjściowych - skutków. AWZ zazwyczaj prowadzona jest dla najgorszej ścieżki - na rysunku powyżej ścieżkę prowadzącą do katastrofy zaznaczono kolorem czerwonym.

Podejście zastosowane w AWZ zakłada, że poważna awaria następuje w wyniku wystąpienia określonego zdarzenia inicjującego (ZI) i następnie awarii kolejnych systemów bezpieczeństwa (niezadziałania funkcji bezpieczeństwa) w NWZ.

Algorytm zastosowania AWZ

Algorytm zastosowania metody AWZ składa się z następujących etapów:

- Analiza częstości wystąpienia RZA bez zabezpieczeń;

- Analiza częstości wystąpienia RZA z zabezpieczeniami;

- Oszacowanie skutków wystąpienia RZA;

- Analiza i ocena ryzyka.

Analiza częstości wystąpienia RZA bez zabezpieczeń

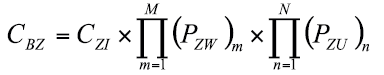

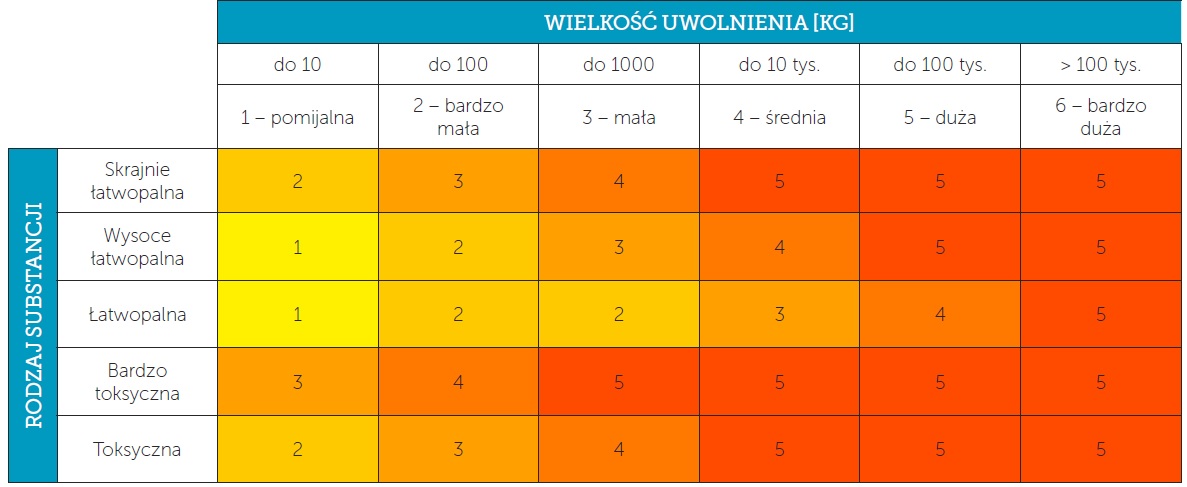

Na tym etapie reprezentatywne zdarzenia awaryjne rozwijane są w scenariusze awaryjne. Dla każdego scenariusza identyfikowane jest zdarzenie inicjujące i określana jest częstość jego wystąpienia. Następnie brane pod uwagę są zdarzenia warunkujące (np. obecność substancji niebezpiecznej) i zdarzenia umożliwiające wystąpienie negatywnych skutków (np. wystąpienie źródła zapłonu) z określonym prawdopodobieństwem ich wystąpienia. Ostatecznie obliczana jest częstość wystąpienia scenariusza awaryjnego bez zabezpieczeń (CBZ) - według równania:

gdzie:

- CZI [1/rok] - częstość zdarzenia inicjującego,

- PZW - prawdopodobieństwo zdarzeń warunkujących (np. obecność substancji niebezpiecznej),

- PZU - prawdopodobieństwo zdarzeń umożliwiających wystąpienie negatywnych skutków (np. wystąpienie źródła zapłonu).

Analiza częstości wystąpienia RZA z zabezpieczeniami

W drugim etapie identyfikowane są systemy bezpieczeństwa i ochrony funkcjonujące w niezależnych warstwach zabezpieczeń (NWZ) i określane jest prawdopodobieństwo ich niezadziałania. Następnie obliczane są prawdopodobieństwo niezadziałania funkcji bezpieczeństwa (PFB) we wszystkich NWZ (PNWZ) oraz częstość wystąpienia scenariusza awaryjnego z zabezpieczeniami (CZZ) - według równań:

Oszacowanie skutków wystąpienia RZA

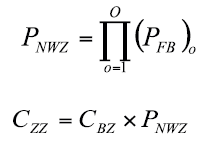

Drugim elementem uwzględnianym w AWZ, po określeniu częstości wystąpienia scenariusza awaryjnego z zabezpieczeniami, jest eksperckie oszacowanie wielkości skutków.

Możliwe jest dokonanie oszacowania wielkości skutków na podstawie właściwości substancji niebezpiecznej oraz wielkości uwolnienia (CCPS 2001, Markowski 2006) lub dokonanie bardziej szczegółowej analizy (Summers et al. 2011). W pierwszym podejściu stosowana jest prosta matryca skutków (rysunek poniżej). Drugie podejście zakłada przeprowadzenie analizy efektów fizycznych i skutków (zastosowanie niekomercyjnego oprogramowania ALOHA) a następnie użycie tabel określających awaryjne natężenie wypływu substancji niebezpiecznej w funkcji ciśnienia i średnicy otworu uwolnienia (osobne tabele dla zbiorników, rurociągów oraz nieszczelności na uszczelce). Proponowane tabele stanowią narzędzie pomocnicze dla inżynierów bezpieczeństwa wykonujących AWZ.

Analiza ryzyka i ocena

Po obliczeniu częstości wystąpienia scenariusza awaryjnego z zabezpieczeniami oraz oszacowaniu wielkości skutków, określany jest poziom ryzyka na podstawie matrycy ryzyka. Po przyjęciu odpowiednich kryteriów akceptacji dokonywana jest ocena ryzyka. W przypadku gdy ryzyko przekroczy poziom dopuszczalny ryzyka należy wprowadzić dodatkowe zabezpieczenia i określić ich wpływ na wielkość ryzyka.

Dane niezbędne do wykonania AWZ

Do przeprowadzenia ilościowej analizy warstw zabezpieczeń wykorzystywane są dane niezawodnościowe dotyczące:

- częstości zdarzenia inicjującego (CZI [1/rok]),

- prawdopodobieństwa zdarzeń warunkujących (PZW),

- prawdopodobieństwa zdarzeń umożliwiających wystąpienie negatywnych skutków (PZU), takich jak prawdopodobieństwo niesprzyjającego kierunku wiatru, prawdopodobieństwo zapłonu, prawdopodobieństwo pobytu w strefie, prawdopodobieństwo śmierci,

- prawdopodobieństwa zadziałania niezależnych warstw zabezpieczeń (PNWZ).

Dane niezawodnościowe wyrażają prawdopodobieństwo lub częstość wystąpienia niepożądanych zdarzeń. Są to wielkości szacunkowe, trudne do określenia. Mogą być otrzymywane w wyniku badań teoretycznych lub eksperymentalnych.

W badaniach teoretycznych wykorzystywane są odpowiednie modele niezawodnościowe oraz metody statystyczne lub eksperckie dla określenia możliwości wystąpienia niesprawności.

W metodach statystycznych wykorzystywane są:

- informacje historyczne

Prowadzone są badania awarii, które zachodziły w przeszłości w populacji rozważanych obiektów. Wyniki tych badań oraz ich analizy statystyczne umożliwiają zgromadzenie wartości liczbowych określających możliwość występowania niesprawności poszczególnych urządzeń (elementów instalacji i / lub systemów bezpieczeństwa) lub błędów człowieka. Zebrane wartości danych niezawodnościowych udostępniane są w ogólnych bazach danych niezawodnościowych oraz raportach i opracowaniach poawaryjnych.

Najbardziej popularne ogólne bazy danych niezawodnościowych to Oreda (1997) oraz Exida (2003). Zawierają one szczegółowe dane statystyczne dla różnych typów systemów / urządzeń. Inne bazy danych to: FMD (1997), CCPS (1989), NPRD (1995), IEEE (1984). - dane o awariach w przedsiębiorstwie

Zbierane są wszelkie informacje o błędach i prowadzone są analizy statystyczne. Uśredniane, przybliżone wartości gromadzone są w bazach danych niezawodnościowych w przedsiębiorstwach. W tego typu bazach danych, przy dokonywaniu uproszczeń, nie są brane pod uwagę takie informacje jak całkowity czas pracy systemu / urządzenia, rodzaj przyczyny błędu, rodzaj technologii, czy też warunki pracy.

Metody eksperckie są oparte na opiniach ekspertów o możliwości zajścia określonego zdarzenia awaryjnego (niesprawności).

W badaniach eksperymentalnych określane są wartości poziomu niezawodności określonych urządzeń (elementów instalacji i / lub systemów bezpieczeństwa). Badanie takie są bardzo kosztowne i prowadzone są rzadko, najczęściej przez producentów urządzeń. Wartości danych niezawodnościowych gromadzone w produktowych bazach danych niezawodnościowych dotyczą konkretnych urządzeń i otrzymywane są w wyniku prowadzenia badań w określonych warunkach.

Częstość zdarzenia inicjującego (CZI [1/rok])

W AWZ przyjmuje się, że każdy scenariusz awaryjny zaczyna się od jednego zdarzenia inicjującego, będącego podstawową przyczyną wystąpienia awarii. Częstość zdarzenia inicjującego jest zwykle wyrażana jako liczba możliwych zdarzeń (niesprawności urządzeń lub błędów człowieka) w odniesieniu do jednego roku (CCPS 2001). Dane niezawodnościowe dotyczące częstości wystąpienia ZI głównie pozyskiwane są w badaniach teoretycznych na podstawie informacji historycznych. Informacje dotyczące rodzaju przyczyn awarii oraz częstości ich występowania dostarcza np. raport Marsh (2010).

Prawdopodobieństwo zdarzeń warunkujących (PZW) oraz prawdopodobieństwo zdarzeń umożliwiających wystąpienie negatywnych skutków (PZU)

W niektórych przypadkach zdarzenie inicjujące może nie być jednoznaczne. W celu sprecyzowania scenariusza awaryjnego może być konieczne wprowadzenie zdarzeń warunkujących jego wystąpienie. ZW wyrażane są za pomocą prawdopodobieństwa i uwzględniają tryb pracy (rozruch lub zakończenie) lub konkretną fazę czy etap operacji.

Ponadto, często w scenariuszach awaryjnych uwzględnia się zdarzenia umożliwiające wystąpienie negatywnych skutków. ZU, podobnie jak ZW, wyrażane są za pomocą prawdopodobieństwa.

Dane niezawodnościowe dotyczące prawdopodobieństwa ZW opracowywane są na podstawie danych o awariach w przedsiębiorstwie oraz przy wykorzystaniu metod eksperckich.

Dane niezawodnościowe dotyczące prawdopodobieństwa ZU opracowywane są w oparciu o informacje historyczne i wiedzę ekspertów oraz:

- opracowania dotyczące warunków atmosferycznych dla określenia prawdopodobieństwa niesprzyjającego kierunku wiatru;

- opracowania dotyczące możliwości wystąpienia zapłonu w przypadku stosowania określonej substancji niebezpiecznej;

- informacje o przedsiębiorstwie, trybie pracy, systemie zarządzania bezpieczeństwem dla określenia prawdopodobieństwa pobytu w strefie oraz prawdopodobieństwa śmierci.

Prawdopodobieństwo zadziałania niezależnych warstw zabezpieczeń (PNWZ)

Skuteczność warstw zabezpieczeń jest oceniana jako prawdopodobieństwo niezadziałania na żądanie (PFD), które oznacza możliwość wystąpienia niesprawności systemu na jedną próbę jego uruchomienia (próbę spełnienia funkcji bezpieczeństwa). Wartości PFD powinny być określane indywidualnie do każdego systemu lub jego elementów / urządzeń. Nie ma możliwości opierania się na danych eksperymentalnych, ponieważ są one prowadzone wyłącznie w nielicznych przypadkach. Każde przyjęcie danych teoretycznych - zwykle są to dane opracowane przy zastosowaniu metod statystycznych, wiąże się w możliwością popełnienia błędu związanego z przyjętymi założeniami i uproszczeniami.

Dla systemów automatyki zabezpieczeniowej SIS i pełnionej przez nie funkcji nienaruszalności bezpieczeństwa SIF, poziom niezawodności SIL jest zwykle określany na etapie jego projektowania. Niezawodność SIS w znacznym stopniu zależy od ilości elementów / urządzeń w systemie, tj. czujników oraz elementów wykonawczych oraz ich rodzaju. Wszystkie urządzenia wchodzące w skład systemu klasyfikowane są jako "podstawowe" oraz "pomocnicze". Do określenia niezawodności systemu brane są pod uwagę wyłącznie urządzenia podstawowe (Goble i Cheddie 2005). SIL najczęściej wyrażany jest za pomocą PFD (PN-EN 61511-3).

Dostępność danych niezawodnościowych

Pozyskiwanie danych niezawodnościowych jest problemem już od początków stosowania systemów bezpieczeństwa. Początkowo przekonanie, że nie istnieją właściwe dane niezawodnościowe powodowało, że poddawano wątpliwości ideę prowadzenia obliczeń częstości wystąpienia awarii (Goble i Cheddie 2005).

Jednakże zaczęto prowadzić bazy danych niezawodnościowych dotyczących możliwości wystąpienia awarii instalacji i / lub systemów bezpieczeństwa lub wchodzących w ich skład elementów / urządzeń. Mimo, że gromadzone dane nie dotyczą wszystkich substancji, instalacji, procesów, standardów bezpieczeństwa, to umożliwiają dokonanie uproszczeń i przeprowadzenie obliczeń.

Zauważono, że nawet przybliżone wartości PFD na etapie projektowania systemów zabezpieczeń umożliwiły osiągnięcie wyższego poziomu niezawodności tych systemów (Goble i Cheddie 2005). Zaczęto pozyskiwać bardziej szczegółowe dane niezawodnościowe, umożliwiające ich szersze zastosowanie, przy czym nadal niepewne i rzadko odpowiadające konkretnym urządzeniom i warunkom.

Gromadzenie danych niezawodnościowych, zwłaszcza dla konkretnych urządzeń, jest bardzo kosztowne i czasochłonne. W większości przypadków badania eksperymentalne nie są prowadzone.

Natomiast dane literaturowe opracowywane na podstawie informacji historycznych są niepewne i niejednoznaczne. Dotyczą zwykle rodzaju niesprawności lub błędu a nie konkretnych urządzeń czy zachowań. Ponadto ich rozbieżność wynosi nawet cztery rzędy wielkości (KIBP 2008-2010).

Dane o awariach w konkretnym przedsiębiorstwie dotyczą wyłącznie urządzenia / instalacji, które uległo awarii. Ze względu na różny stan techniczny instalacji oraz kulturę bezpieczeństwa, przenoszenie danych z jednej instalacji na drugą może prowadzić do błędnych analiz ryzyka wystąpienia awarii.

Często wykorzystuje się dane eksperckie. Jednakże charakteryzują się one znaczą subiektywnością, zależną od wiedzy i doświadczenia danego eksperta.

Obecnie pozyskiwane są metody, które pozwolą na uzyskanie bardziej rzeczywistych wartości danych niezawodnościowych oraz uwzględnienie i zmniejszenie niepewności w obliczeniach częstości wystąpienia awarii.

Zalety i wady analizy warstw zabezpieczeń

ZALETY |

WADY |

|

|

Podsumowanie:

AWZ jest prostą metodą analizy ryzyka o szerokim zakresie stosowalności. Umożliwia uzyskanie zadowalających wyników mimo niepewnych i ogólnych danych wejściowych. Wykorzystanie AWZ staje się potężnym narzędziem w dziedzinie bezpieczeństwa procesowego. Jest mniej czasochłonne niż ilościowe analizy ryzyka oraz oferuje doskonałą jakość wyników w stosunku do małych wymagań potrzebnych do przeprowadzenia analizy.

autor opracowania: Agata Kotynia

Literatura:

- Center for Chemical Process Safety (CCPS). 1989. Guidelines for Technical Management of Chemical Process Safety. American Institute of Chemical Engineers, New York.

- Center for Chemical Process Safety (CCPS). 2001. Layer of Protection analysis: Simplified Process Risk Assessment. American Institute of Chemical Engineers, New York.

- Control of Major Accident Hazards Competent Authority (COMAH). 1999. Guidance on the Environmental Risk Assessment Aspects of COMAH Safety Reports. COMAH, UK.

- Exida. 2005. Safety Equipment Reliability Handbook (2nd edition). Exida, USA.

- FMD. 1997. Failure Mode / Mechanism Distributions. Reliability Analysis Center.

- Goble W.M., Cheddie H. 2005. Safety Instrumented Systems Verification: Practical Probabilistic Calculations. ISA.

- Gowland R. 2006. The accidental risk assessment methodology for industries (ARAMIS)/layer of protection analysis (LOPA) methodology: A step forward towards convergent practices in risk assessment? Journal of Hazardous Materials 130, 307-310.

- IEEE Std. 500. 1984. IEEE guide to the collection and presentation of electric al, electronic, sensing component, and mechanical equipment reliability data for nu clear-power generating stations. IEEE.

- Johnson R.W. 2010. Beyond-compliance uses of HAZOP/LOPA studies. Journal of Loss Prevention in the Process Industries 23, 727-733.

- Katedra Inżynierii Bezpieczeństwa Pracy, Politechnika Łódzka. 2008-2010. Program wieloletni "Poprawa bezpieczeństwa i warunków pracy". Projekt nr 5.R.01. Komputerowe wspomaganie oceny ryzyka dla zakładów stwarzających zagrożenie poważną awaria przemysłową i oceny ryzyka zawodowego pracowników zatrudnionych na stanowiskach pracy, na których może wystąpić atmosfera wybuchowa.

- MARSH. 2010. The 100 Largest Losses 1972 ? 2009: Large Property Damage Losses in the Hydrocarbon Industries. Marsh & McLennan Companies.

- Markowski A.S. 2000. Zapobieganie stratom w przemyśle: Część III Zarządzanie bezpieczeństwem procesowym. Politechnika Łódzka, Łódź.

- Markowski A.S. 2006. Layer of protection analysis for the process industry. Polska Akademia Nauk (PAN), Oddział Łódź, ISBN 83-86-492-36-8.

- Markowski A.S., Kotynia A. 2011a. ?Bow-tie? model in Layer of Protection Analysis. Process Safety and Environmental Protection 89 (4), 205-213.

- Markowski A.S., Kotynia A. 2011b. Modelowanie scenariuszy awaryjnych z zastosowaniem logiki rozmytej. X Konferencja Naukowo-Techniczna "Bezpieczeństwo techniczne w przemyśle". Materiały konferencyjne.

- NPRD. 1995. Nonelectronic Parts Reliability Data. Reliability Analysis Center.

- Oreda. 1997. Offshore Reliability Data (3rd edition). Sintef Industrial Management, Norway.

- Summers A., Vogtmann W., Smolen S. 2011. Improving PHA/LOPA by consistent consequence severity estimation. Journal of Loss Prevention in the Process Industries 24 (6) 879-885.

|

Zobacz również: |

- NOWA DYREKTYWA SEVESO III - czym się różni od Dyrektywy SEVESO II?

- STUDIUM ZAGROŻEŃ i ZDOLNOŚCI OPERACYJNYCH (HAZOP) - metodyka analizy HAZOP